K=(K+,K-)

La chiave pubblica K+ si diffonde ed è utilizzata per crittografare il messaggio, mentre la chiave privata K- viene tenuta segreta ed è utilizzata per decodificare il messaggio. Si codifica con una delle chiavi e si decodifica con la chiave privata K-. E’ estremamente difficile dedurre K- da K+, ed inoltre le due chiavi sono matematicamente correlate tra di loro.

La crittografia asimmetrica preserva la confidenzialità e l’integrità ma non l’autenticità.

La crittografia asimmetrica preserva la confidenzialità e l’integrità ma non l’autenticità.

La chiave pubblica K+ può essere distribuita anche attraverso un canale “insicuro” come Internet, oppure essere pubblicata su un web site.

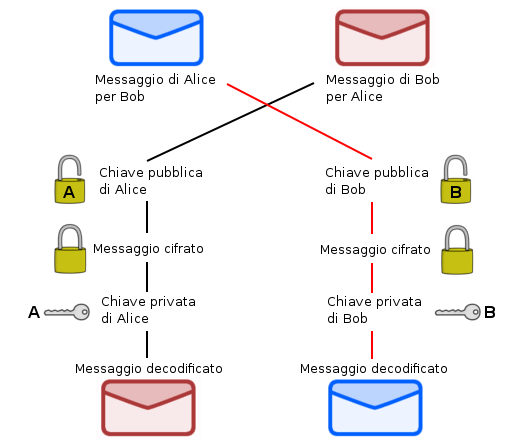

Il funzionamento è semplice, come si potrà notare dalla figura precedente, se Alice vuole inviare un messaggio a Bob, deve utilizzare per criptare un messaggio M, la chiave pubblica di Bob K+, spedisce questo messaggio a Bob, il quale con la sua chiave privata K- decodifica il messaggio. Lo stesso processo è uguale ed invertito nel caso in cui è Bob a volere inviare un messaggio ad Alice.

La crittografia asimmetrica, fonda su un solido principio matematico:l’uso di un problema complesso. Ovvero l’esecuzione di una funziona matematica facile da eseguire, ma difficile da invertire.

Alcuni algoritmi sono:

Alcuni algoritmi sono:

- Diffie-Hellmann (Logaritmo discreto)

- RSA (Fattorizzazione di interi con numeri primi grandi)

- EIGamail (Logaritmo discreto)

- EC-Elliptic Curve (Logaritmo discreto)

Bob decripta il messaggio ricevuto con la propria chiave privata, ottiene quindi KDES e per le prossime comunicazioni verrà utilizzata questa chiave.

Nessun commento:

Posta un commento